「HTTPS通信の安全性と脆弱性:暗号化技術とセキュリティ対策の最新動向」

HTTPS通信は、インターネット上でのデータのやり取りを保護するための重要な技術です。この記事では、暗号化技術やTLS/SSLプロトコルの役割、そしてHTTPS通信がどのようにしてデータの機密性や完全性を保つのかについて解説します。また、Man-in-the-middle攻撃やSSL Stripping攻撃といった脆弱性や、それらに対する最新のセキュリティ対策についても触れます。さらに、量子コンピュータ耐性やポスト量子暗号といった将来の技術動向にも焦点を当て、HTTPS通信の進化と課題について考察します。HTTPSの普及が進む中で、企業や個人がどのようにして安全な通信環境を構築できるのか、そのポイントを探ります。

イントロダクション

インターネットの普及に伴い、オンライン上での情報交換はますます重要になっています。その中で、HTTPS通信は、データの機密性と完全性を保つために不可欠な技術として広く採用されています。HTTPSは、TLS/SSLプロトコルを利用して通信を暗号化し、第三者による盗聴や改ざんを防ぐ役割を果たします。これにより、ユーザーの個人情報や機密データが安全にやり取りされることが保証されます。

しかし、HTTPS通信も完全に無敵ではありません。Man-in-the-middle攻撃やSSL Stripping攻撃などの脅威が存在し、これらの脆弱性を悪用されるリスクがあります。特に、認証書の管理が不十分な場合や、古いバージョンのプロトコルを使用している場合には、セキュリティ上の問題が生じる可能性があります。そのため、常に最新のセキュリティパッチを適用し、暗号化技術の進化に対応することが重要です。

近年では、量子コンピュータの台頭により、従来の暗号技術が破られる可能性が指摘されています。これに対応するため、ポスト量子暗号と呼ばれる新しい暗号化技術の研究が進んでいます。また、Googleをはじめとする大手企業がHTTPSの普及を推進しており、インターネット全体のセキュリティレベルが向上しています。ただし、HTTPSの導入にはコストがかかる場合もあり、サーバーの設定や管理に注意を払う必要があります。これからのHTTPS通信は、さらなる技術革新とセキュリティ対策の強化が求められるでしょう。

HTTPS通信の基本と仕組み

HTTPS通信は、インターネット上でのデータのやり取りを安全に行うためのプロトコルです。TLS/SSLという暗号化技術を使用して、データを暗号化し、第三者による盗聴や改ざんを防ぎます。この技術により、ユーザーがウェブサイトと通信する際に、個人情報やクレジットカード情報などの重要なデータが保護されます。HTTPSは、HTTPのセキュアなバージョンであり、URLの先頭に「https://」と表示されることで識別できます。

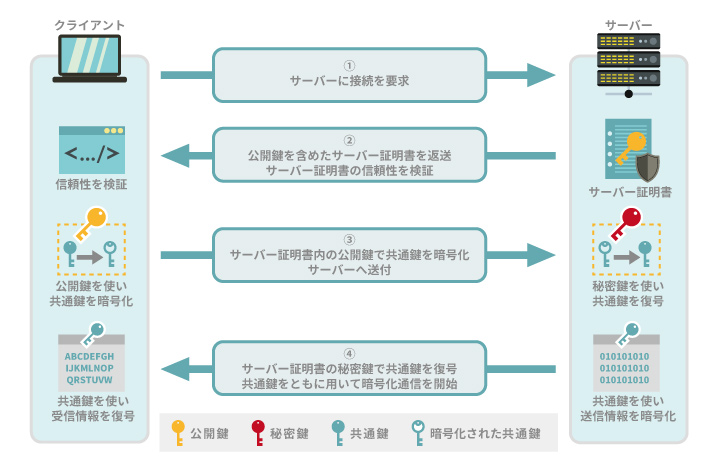

HTTPS通信の仕組みは、公開鍵暗号方式と共通鍵暗号方式を組み合わせて実現されています。まず、サーバーがデジタル証明書をクライアントに送信し、その証明書に含まれる公開鍵を使って共通鍵を暗号化します。その後、暗号化された共通鍵をサーバーに送り返し、サーバーはその共通鍵を使ってデータを暗号化・復号化します。これにより、通信中のデータが安全に保護される仕組みです。

デジタル証明書は、信頼できる認証局(CA)によって発行され、サーバーの真正性を保証します。これにより、ユーザーは通信相手が正しいサーバーであることを確認できます。しかし、証明書の管理が不十分な場合や、認証局自体が攻撃されるリスクもあるため、常に最新のセキュリティ対策が必要です。HTTPS通信の基本を理解し、適切に運用することで、インターネット上の情報交換をより安全に行うことができます。

暗号化技術の役割と重要性

HTTPS通信において、暗号化技術は情報の機密性と完全性を確保するために不可欠です。TLS/SSLプロトコルを使用することで、データは送信者と受信者の間で暗号化され、第三者による盗聴や改ざんを防ぎます。この技術は、特に個人情報やクレジットカード情報などの機密データを扱うウェブサイトにおいて重要な役割を果たします。公開鍵暗号方式と共通鍵暗号方式を組み合わせることで、効率的かつ安全な通信が実現されています。

近年、量子コンピュータの進化に伴い、従来の暗号技術が破られるリスクが指摘されています。これに対応するため、ポスト量子暗号と呼ばれる新しい暗号技術の研究が進んでいます。これらの技術は、量子コンピュータによる攻撃に耐えられるように設計されており、将来的なセキュリティの強化が期待されています。また、暗号化アルゴリズムの定期的な更新と監視も、セキュリティを維持する上で重要な要素です。

さらに、認証書の適切な管理も暗号化技術の一部として重要です。認証書はサーバーの真正性を確認し、ユーザーが信頼できるサイトにアクセスしていることを保証します。しかし、認証書の有効期限切れや不正な認証書の使用は、セキュリティ上の重大なリスクを引き起こす可能性があります。そのため、認証書の更新と監視を徹底することが求められます。

TLS/SSLプロトコルの詳細

TLS/SSLプロトコルは、HTTPS通信の基盤となる重要な技術です。このプロトコルは、クライアントとサーバー間の通信を暗号化し、データの機密性と完全性を確保します。TLS(Transport Layer Security)はSSL(Secure Sockets Layer)の後継として開発され、より強力なセキュリティ機能を提供しています。暗号化アルゴリズムや鍵交換プロトコルを活用することで、第三者によるデータの盗聴や改ざんを防ぎます。

TLS/SSLプロトコルは、ハンドシェイクプロセスを通じて通信の開始時にセキュリティパラメータを確立します。このプロセスでは、サーバーのデジタル証明書を検証し、クライアントとサーバー間で共有するセッションキーを生成します。これにより、通信中のデータは常に暗号化され、安全に保護されます。また、TLS/SSLはPerfect Forward Secrecy(PFS)をサポートしており、セッションキーが漏洩しても過去の通信内容が解読されるリスクを低減します。

しかし、TLS/SSLプロトコルも完全ではありません。脆弱な暗号スイートや古いバージョンのプロトコルを使用している場合、攻撃者に脆弱性を突かれる可能性があります。特に、POODLE攻撃やHeartbleed脆弱性のような過去の事例から、プロトコルの継続的な更新と監視が重要であることがわかります。最新のTLSバージョン(例:TLS 1.3)では、これらの問題に対処するために、より強力なセキュリティ機能が導入されています。

HTTPS通信の脆弱性とリスク

HTTPS通信は、暗号化技術によってデータの機密性と完全性を保護しますが、完全にリスクがないわけではありません。Man-in-the-middle攻撃は、通信経路上に侵入した攻撃者がデータを盗聴または改ざんする脅威です。特に、信頼できないネットワーク環境では、このリスクが高まります。また、SSL Stripping攻撃は、HTTPS接続をHTTPにダウングレードさせ、暗号化を無効化する手法です。これにより、ユーザーは安全な通信をしていると誤認し、重要な情報が漏洩する可能性があります。

さらに、証明書の不正取得や中間者証明書の悪用も深刻な問題です。攻撃者が偽造した証明書を使用して、正当なサーバーになりすますことで、ユーザーを騙すことが可能です。このようなリスクを軽減するためには、証明書の検証プロセスを厳格に実施し、信頼できる認証局(CA)からの証明書のみを利用することが重要です。

加えて、古い暗号化プロトコルや脆弱なアルゴリズムの使用もリスク要因です。例えば、TLS 1.0や1.1などの古いバージョンは、既に脆弱性が確認されており、最新のTLS 1.3への移行が推奨されています。セキュリティ対策として、定期的なセキュリティパッチの適用や、暗号スイートの最適化が不可欠です。これにより、HTTPS通信の安全性を維持し、攻撃者による悪用を防ぐことができます。

最新のセキュリティ対策と動向

HTTPS通信の安全性を確保するためには、常に最新のセキュリティ対策を適用することが重要です。近年、TLS/SSLプロトコルのバージョンアップや、新しい暗号化アルゴリズムの導入が進んでいます。特に、量子コンピュータの台頭に備えたポスト量子暗号の研究が活発化しており、将来的な脅威に対応するための準備が進められています。これにより、従来の暗号技術では解読が困難とされていたデータも、量子コンピュータによって容易に解読される可能性があるため、新たな暗号技術の開発が急務となっています。

また、Man-in-the-middle攻撃やSSL Stripping攻撃といった既存の脅威に対しても、継続的な監視と対策が求められています。例えば、HSTS(HTTP Strict Transport Security)の導入により、ブラウザが自動的にHTTPS接続を行うことで、中間者攻撃のリスクを低減することができます。さらに、証明書の透明性を高めるための取り組みも進んでおり、不正な証明書の発行を防ぐための仕組みが整備されています。

Googleをはじめとする大手企業は、HTTPSの普及を推進しており、ウェブサイトの安全性を向上させるためのガイドラインを提供しています。これにより、ユーザーはより安全な環境でインターネットを利用できるようになっています。しかし、HTTPSの導入にはコストがかかる場合もあり、特に中小企業や個人運営のサイトでは、セキュリティ対策の導入が遅れるケースも見られます。そのため、サーバーのセキュリティ設定や、定期的なセキュリティパッチの適用が不可欠です。

量子コンピュータ耐性とポスト量子暗号

量子コンピュータの登場は、従来の暗号技術に大きな影響を与える可能性があります。現在のHTTPS通信で使用されている暗号化技術は、量子コンピュータの計算能力によって解読されるリスクが指摘されています。特に、公開鍵暗号方式の一部は、量子コンピュータによって効率的に解読される可能性があるため、ポスト量子暗号と呼ばれる新しい暗号技術の開発が進められています。ポスト量子暗号は、量子コンピュータの計算能力に耐えられるように設計されており、将来的なセキュリティリスクに対応するための重要な鍵となります。

ポスト量子暗号の研究は、数学的な難問を基盤としており、量子コンピュータでも解読が困難なアルゴリズムを目指しています。例えば、格子暗号や多変数多項式暗号などがその代表例です。これらの技術は、従来の暗号方式と比較して計算コストが高いものの、量子コンピュータの脅威に対抗するための有力な手段として注目されています。今後、HTTPS通信においても、これらの新しい暗号技術が導入されることで、より高度なセキュリティが実現されることが期待されています。

しかし、ポスト量子暗号の実用化にはまだ課題が残されています。既存のシステムとの互換性や、計算リソースの増加によるパフォーマンスへの影響など、技術的なハードルを乗り越える必要があります。それでも、量子コンピュータの進化に伴い、セキュリティ対策の重要性はますます高まっており、HTTPS通信の未来を守るためにも、ポスト量子暗号の普及が不可欠となっています。

企業によるHTTPS普及の取り組み

企業によるHTTPS普及の取り組みは、インターネットセキュリティの向上において重要な役割を果たしています。特に、GoogleやMozillaといった大手テクノロジー企業は、HTTPSの採用を促進するために積極的な施策を展開しています。例えば、Googleは2014年からHTTPSを検索ランキングの要素の一つとして採用し、HTTPS対応サイトに対して優遇措置を講じています。これにより、多くのウェブサイト運営者がセキュリティ強化のためにHTTPSへの移行を進めるきっかけとなりました。

また、Let's Encryptのような非営利団体も、無料で利用できるSSL/TLS証明書を提供することで、HTTPSの普及に貢献しています。これにより、特に中小規模の企業や個人運営のサイトでも、コストを気にせずにHTTPSを導入できる環境が整っています。さらに、ブラウザの警告表示もHTTPS普及を後押しする要因の一つです。主要なブラウザは、HTTPサイトに対して「安全でない」という警告を表示するようになり、ユーザーに安全な通信の重要性を訴えています。

しかし、HTTPSの普及には課題も残されています。特に、レガシーシステムや古いアプリケーションの対応が遅れている場合、移行が難しいケースもあります。また、HTTPSの導入にはサーバーの設定変更や証明書の管理といった技術的な作業が必要であり、専門知識を持たない企業にとってはハードルが高いことも事実です。それでも、セキュリティリスクの低減やユーザー信頼の向上を考えると、HTTPSの普及は今後も進んでいくでしょう。

HTTPS導入の課題とコスト

HTTPS通信の導入は、ウェブサイトのセキュリティを強化する上で重要なステップですが、いくつかの課題とコストが伴います。まず、SSL/TLS証明書の取得と管理には費用がかかります。無料の証明書も存在しますが、企業や大規模なサイトでは信頼性の高い有料証明書を選択することが一般的です。さらに、証明書の更新や管理には継続的なコストとリソースが必要です。

次に、HTTPSへの移行には技術的な課題があります。特に、既存のウェブサイトをHTTPからHTTPSに切り替える際には、リンクやリソースの修正、リダイレクトの設定など、細かな作業が求められます。これにより、一時的にサイトのパフォーマンスが低下したり、検索エンジンのランキングに影響が出る可能性もあります。また、混合コンテンツ(HTTPとHTTPSが混在した状態)の問題が発生しないよう、すべてのリソースを適切に暗号化する必要があります。

さらに、サーバーの負荷増加も無視できません。暗号化処理はサーバーに追加の計算負荷をかけるため、特にアクセス数の多いサイトでは、サーバーのリソースを増強する必要が出てくる場合があります。これに伴い、インフラコストが上昇する可能性もあります。しかし、これらの課題を乗り越えることで、ユーザーのデータを保護し、信頼性の高いサービスを提供することが可能となります。

まとめ

HTTPS通信は、インターネット上でのデータのやり取りを保護するために不可欠な技術です。TLS/SSLプロトコルを使用することで、データは暗号化され、第三者による盗聴や改ざんから守られます。これにより、ユーザーの個人情報や機密データが安全にやり取りされることが保証されます。また、サーバーの認証書によって、通信相手が正当なサーバーであることを確認できるため、フィッシング詐欺などのリスクも軽減されます。

しかし、HTTPS通信にも脆弱性は存在します。例えば、Man-in-the-middle攻撃やSSL Stripping攻撃といった手法を用いて、攻撃者が通信を傍受したり、暗号化を解除したりする可能性があります。これらの攻撃を防ぐためには、常に最新のセキュリティパッチを適用し、サーバーの設定を適切に管理することが重要です。さらに、定期的なセキュリティ監視や脆弱性診断を行うことで、潜在的なリスクを早期に発見し、対策を講じることができます。

今後のHTTPS通信の安全性をさらに高めるためには、量子コンピュータ耐性やポスト量子暗号といった新たな技術の導入が期待されています。これらの技術は、従来の暗号化方式では対応が難しいとされる量子コンピュータによる攻撃にも耐えうる強固なセキュリティを提供します。また、Googleをはじめとする大手企業がHTTPSの普及を推進していることも、インターネット全体のセキュリティ向上に寄与しています。

ただし、HTTPSの導入にはコストがかかる場合があり、特に小規模なウェブサイトや企業にとっては負担となることもあります。それでも、ユーザーの信頼を確保し、データの安全性を維持するためには、HTTPSの導入は避けて通れない重要なステップです。サーバーのセキュリティを強化し、最新のセキュリティ対策を適用することで、より安全なインターネット環境を実現することが可能となります。

よくある質問

HTTPS通信の安全性はどのように保たれているのですか?

HTTPS通信の安全性は、暗号化技術によって保たれています。具体的には、SSL/TLSプロトコルを使用して、クライアントとサーバー間のデータを暗号化します。これにより、第三者によるデータの盗聴や改ざんを防ぐことができます。また、デジタル証明書を使用してサーバーの身元を確認し、偽装されたサーバーへの接続を防ぎます。最新の暗号化アルゴリズム(例:AES、RSA)が採用されており、これらの技術が組み合わさることで、HTTPS通信は高いセキュリティレベルを維持しています。

HTTPS通信にはどのような脆弱性が存在しますか?

HTTPS通信には、プロトコルのバージョンや設定ミスに起因する脆弱性が存在する場合があります。例えば、古いバージョンのSSL(例:SSL 3.0)は、POODLE攻撃などの脆弱性が知られています。また、証明書の管理不備や中間者攻撃(MITM)のリスクもあります。さらに、暗号化アルゴリズムの弱さや実装上の欠陥が発見されることもあります。これらの脆弱性を防ぐためには、定期的なアップデートやセキュリティパッチの適用が不可欠です。

HTTPS通信のセキュリティ対策として最新の動向は何ですか?

最新のセキュリティ対策として、TLS 1.3の普及が進んでいます。TLS 1.3は、従来のバージョンに比べて接続速度の向上とセキュリティの強化を実現しています。また、HSTS(HTTP Strict Transport Security)の導入により、HTTPからHTTPSへの強制的なリダイレクトを実現し、中間者攻撃のリスクを低減しています。さらに、証明書の自動更新や量子コンピュータ耐性のある暗号化技術の研究も進んでおり、将来的な脅威への備えが進んでいます。

HTTPS通信を導入する際の注意点は何ですか?

HTTPS通信を導入する際には、適切な証明書の選択と設定の最適化が重要です。まず、信頼できる認証局(CA)から発行された証明書を利用することが推奨されます。また、暗号化アルゴリズムの選択やプロトコルのバージョン設定を最新のセキュリティ基準に合わせることが必要です。さらに、定期的な監視と脆弱性スキャンを行い、セキュリティ上の問題を早期に発見・修正することが重要です。最後に、ユーザー教育も欠かせず、HTTPSの重要性や安全性について理解を深めることが求められます。

コメントを残す

コメントを投稿するにはログインしてください。

関連ブログ記事